Microsoft hôm nay thông báo rằng họ đã phá vỡ thành công mạng botnet của phần mềm độc hại Necurs, đã lây nhiễm hơn 9 triệu máy tính trên toàn cầu và cũng chiếm quyền điều khiển phần lớn cơ sở hạ tầng.

Cuộc triệt phá botnet mới nhất là kết quả của một hoạt động phối hợp liên quan đến cảnh sát quốc tế và các công ty công nghệ tư nhân trên 35 quốc gia.

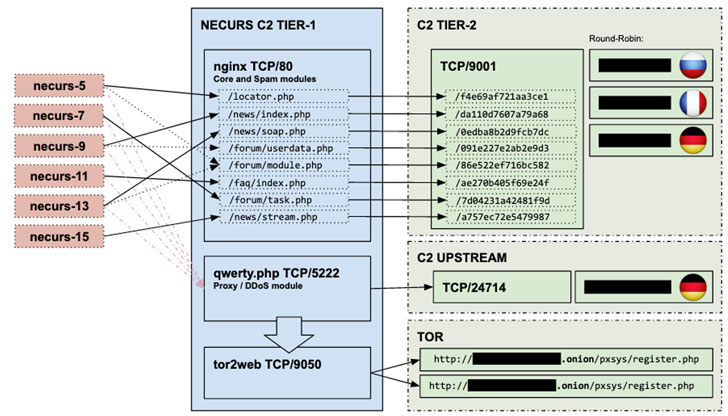

Hoạt động được thực hiện thành công sau khi các nhà nghiên cứu phá vỡ thành công thuật toán tạo miền (DGA) được thực hiện bởi phần mềm độc hại Necurs, giúp nó duy trì khả năng phục hồi trong một thời gian dài.

DGA về cơ bản là một kỹ thuật để tạo ra các tên miền mới không thể đoán trước theo định kỳ, giúp các tác giả phần mềm độc hại liên tục chuyển đổi vị trí của các máy chủ C & C và duy trì liên lạc không bị gián đoạn với các máy bị nhiễm.

“Sau đó, chúng tôi đã có thể dự đoán chính xác hơn sáu triệu tên miền duy nhất sẽ được tạo trong 25 tháng tới. Microsoft đã báo cáo các tên miền này cho các cơ quan đăng ký tương ứng của họ ở các quốc gia trên thế giới để các trang web có thể bị chặn và do đó không thể trở thành một phần của Cơ sở hạ tầng cần thiết, ” Microsoft cho biết.

Ngoài ra, với sự trợ giúp của các lệnh của tòa án, Microsoft cũng đã giành được quyền kiểm soát cơ sở hạ tầng dựa trên Hoa Kỳ mà Necurs sử dụng để phân phối phần mềm độc hại và lây nhiễm máy tính nạn nhân.

“Bằng cách kiểm soát các trang web hiện có và ức chế khả năng đăng ký trang web mới, chúng tôi đã phá vỡ đáng kể mạng botnet.”

Được phát hiện lần đầu tiên vào năm 2012, Necurs là một trong những botnet spam phổ biến nhất thế giới lây nhiễm cho các hệ thống phần mềm độc hại ngân hàng, mã hóa phần mềm độc hại, ransomware, và sau đó lạm dụng chúng để gửi một lượng lớn thư rác đến các nạn nhân mới.

Để tránh phát hiện và duy trì sự bền bỉ trên các máy được nhắm mục tiêu, Necurs sử dụng rootkit chế độ kernel để vô hiệu hóa một số lượng lớn các ứng dụng bảo mật, bao gồm cả Tường lửa Windows.

Necurs được chú ý chủ yếu vào năm 2017 khi nó bắt đầu lan truyền Dridex và Ransomware khóa với tốc độ 5 triệu email mỗi giờ cho các máy tính trên toàn cầu.

“Từ năm 2016 đến 2019, đây là phương pháp nổi bật nhất để cung cấp thư rác và phần mềm độc hại cho bọn tội phạm và chịu trách nhiệm cho 90% phần mềm độc hại lây lan qua email trên toàn thế giới”, các nhà nghiên cứu tại BitSight cho biết trong một báo cáo riêng được công bố ngày hôm nay.

“Chẳng hạn, trong suốt 58 ngày điều tra, chúng tôi đã quan sát thấy một máy tính bị nhiễm Necurs đã gửi tổng cộng 3,8 triệu email spam đến hơn 40,6 triệu nạn nhân tiềm năng”, Microsoft nói.

Trong một số trường hợp, những kẻ tấn công thậm chí đã bắt đầu tống tiền nạn nhân để đòi tiền chuộc khi cho rằng họ có kiến thức về chuyện ngoại tình và đe dọa sẽ gửi bằng chứng cho vợ / chồng, gia đình, bạn bè và đồng nghiệp của nạn nhân.

Theo thống kê mới nhất được công bố bởi các nhà nghiên cứu, Ấn Độ, Indonesia, Thổ Nhĩ Kỳ, Việt Nam, Mexico, Thái Lan, Iran, Philippines và Brazil là những quốc gia hàng đầu đã bị phần mềm độc hại Necurs tấn công.